O Linux, o sistema operacional de código aberto mais usado no mundo, escapou por pouco de um ataque cibernético massivo no fim de semana de Páscoa, tudo graças a um voluntário.

Tech

Como um voluntário impediu que um backdoor expusesse sistemas Linux em todo o mundo

/cdn.vox-cdn.com/uploads/chorus_asset/file/23318435/akrales_220309_4977_0232.jpg)

O backdoor está incluído em uma versão recente do formato de compactação Linux chamado XZ Utils, uma ferramenta pouco conhecida fora do mundo Linux, mas usada em quase todas as distribuições Linux para compactar arquivos grandes, facilitando sua transferência. Se o vírus tivesse se espalhado de forma mais ampla, inúmeros sistemas poderiam ter permanecido vulneráveis durante anos.

E como Ars Técnica notado em Resumo abrangenteO perpetrador estava trabalhando no projeto em público.

A vulnerabilidade, que foi introduzida no login remoto do Linux, expôs-se apenas a uma única chave, para que pudesse ocultar-se de verificações de computadores públicos. como Ben Thompson escreve Strachry. “A maioria dos computadores do mundo estará vulnerável e ninguém saberá.”

A história da descoberta do backdoor XZ começa na manhã de 29 de março como o desenvolvedor da Microsoft baseado em São Francisco Anders Freund postou no Mastodon e eu enviei um email Para a lista de discussão de segurança do OpenWall com o título: “backdoor upstream xz/liblzma leva ao comprometimento do servidor ssh.”

Freund, que é voluntário como “supervisor” no PostgreSQL, um banco de dados baseado em Linux, percebeu algumas coisas estranhas nas últimas semanas enquanto executava testes. Logins criptografados na liblzma, parte da biblioteca de compactação XZ, consumiam uma quantidade significativa de CPU. Nenhuma das ferramentas de performance que ele usou revelou nada”, escreveu Freund no Mastodon. Isso imediatamente despertou suas suspeitas, e ele se lembrou de uma “queixa estranha” de um usuário do Postgres algumas semanas antes sobre o Valgrind, um programa Linux que verifica erros de memória.

Após alguma investigação, Freund finalmente descobriu o que estava errado. “XZ Warehouse e XZ Tar Balls fecharam”, observou Freund em seu e-mail. O código malicioso estava presente nas versões 5.6.0 e 5.6.1 das ferramentas e bibliotecas xz.

Pouco depois, a empresa de software de código aberto Red Hat enviou uma mensagem Alerta de segurança de emergência Para usuários do Fedora Rawhide e Fedora Linux 40. No final das contas, a empresa concluiu que o Fedora Linux 40 beta contém duas versões afetadas das bibliotecas xz. É possível que as versões do Fedora Rawhide também tenham recebido as versões 5.6.0 ou 5.6.1.

Pare imediatamente de usar qualquer produto FEDORA RAWHIDE para atividades comerciais ou pessoais. O Fedora Rawhide será revertido para xz-5.4.x em breve e, uma vez feito isso, as instâncias do Fedora Rawhide poderão ser reimplantadas com segurança.

Embora a versão beta do Debian, uma distribuição Linux gratuita, contenha pacotes comprometidos por sua equipe de segurança Eu agi rapidamente Para voltar a eles. “No momento, nenhuma versão estável do Debian foi afetada”, escreveu Salvatore Bonaccorso do Debian em um alerta de segurança aos usuários na noite de sexta-feira.

Mais tarde, Freund identificou a pessoa que enviou o código malicioso como um dos dois principais desenvolvedores do xz Utils, conhecido como JiaT75 ou Jia Tan. “Dado que a atividade vem acontecendo há várias semanas, o perpetrador estava diretamente envolvido ou houve um grave comprometimento do seu sistema. Infelizmente, esta última parece ser a explicação menos provável, dado que eles falaram em diferentes listas de 'correções'. ' mencionado acima”, escreveu Freund em seu livro. análiseapós vincular diversas soluções feitas pelo JiaT75.

JiaT75 era um nome familiar: eles trabalharam ao lado do desenvolvedor original do formato de arquivo .xz, Lasse Collin, por um tempo. Como o programador Ross Cox apontou em seu livro calendárioJiaT75 começou a enviar patches aparentemente legítimos para a lista de discussão XZ em outubro de 2021.

Outros braços do esquema foram revelados alguns meses depois quando duas outras identidades Jigar Kumar e Dennis Ince Reclamações começaram a ser enviadas por e-mail Ao Colin sobre os erros e a lentidão no desenvolvimento do projeto. No entanto, como observado em relatórios Evan Buhs Outros, “Kumar” e “Ins” nunca foram vistos fora da comunidade XZ, levando os investigadores a acreditar que ambos são falsos e existem apenas para ajudar Jia Tan a acessar sua localização para entregar o código da porta dos fundos.

“Sinto muito pelos seus problemas de saúde mental, mas é importante estar ciente dos seus limites. “Sei que este é um projeto de hobby para todos os colaboradores, mas a comunidade quer mais”, escreveu Ince em uma mensagem, enquanto Kumar disse em outro: “O progresso não acontecerá.” Até que haja um novo supervisor.”

Em meio a idas e vindas, Collins escreveu: “Não perdi o interesse, mas minha capacidade de cuidar tem sido um tanto limitada devido a problemas de saúde mental de longo prazo, mas também a algumas outras coisas”, e sugeriu que Jia Tan assumisse um papel maior. “Também é bom ter em mente que este é um projeto de hobby não remunerado”, concluiu. Os e-mails de Kumar e Ens continuaram até que Tan foi adicionado como moderador no final daquele ano, para poder fazer modificações e tentar introduzir o pacote backdoor nas distribuições Linux com mais autoridade.

O incidente do backdoor xz e suas consequências são um exemplo da beleza do código aberto e da incrível vulnerabilidade da infraestrutura da Internet.

Um desenvolvedor do FFmpeg, um popular pacote de mídia de código aberto, destacou o problema Em um tweet“O fiasco xz mostrou como depender de voluntários não remunerados pode causar grandes problemas. Empresas de trilhões de dólares esperam apoio gratuito e urgente dos voluntários. Elas trouxeram recibos indicando como lidaram com um bug de 'alta prioridade' que afetava o Microsoft Teams.

Apesar da confiança da Microsoft em seu software, o desenvolvedor escreveu: “Depois de solicitar educadamente um contrato de suporte da Microsoft para manutenção de longo prazo, eles ofereceram um pagamento único de alguns milhares de dólares… Os investimentos em manutenção e sustentabilidade não são atraentes e um gerente intermediário provavelmente não conseguirá.” Por sua promoção, ele até pagará mil vezes ao longo de muitos anos.

Detalhes sobre quem está por trás do JiaT75, como seu plano será executado e a extensão dos danos foram revelados por um exército de desenvolvedores e profissionais de segurança cibernética, tanto nas redes sociais quanto em fóruns online. Mas isto acontece sem o apoio financeiro direto de muitas empresas e organizações que beneficiam da capacidade de utilizar software seguro.

“Entusiasta de viagens ruins. Viciado em internet nojento e vil. Álcool sem motivo.

Tech

Como os especialistas em IA do novo programa Gemini Gems do Google podem impulsionar seu SEO

O Google anunciou um novo recurso para Gemini AI chamado Gems, que são especialistas no assunto predefinidos para ajudar os usuários na programação, treinamento, criação de conteúdo, brainstorming de ideias e gerenciamento de outras tarefas. Em breve, as Gems serão lançadas com especialistas pré-configurados e a capacidade de permitir ao usuário criar seus próprios especialistas para lidar com tarefas específicas.

O que são pedras de Gêmeos?

Gemini Gems são um recurso da plataforma Gemini AI do Google, criada para tarefas definidas com precisão. Os usuários podem criar seus próprios especialistas em IA personalizados, fornecendo instruções específicas que tornam o Gems um especialista que pode fornecer assistência em uma função muito específica.

O Google forneceu este esclarecimento sobre Gems:

“Nos próximos dias, os assinantes do Gemini Advanced, Business e Enterprise poderão começar a criar e conversar com o Gems, as versões personalizadas do Gemini que estreou no I/O. Você pode personalizar o Gems para atuar como um especialista no assunto ou aprimorá-los para atender. seus objetivos específicos. Basta digitar Instruct your Gem, dar um nome a ela e conversar com ela sempre que quiser.

Como usar joias para SEO

Ainda não assisti Gems, mas estou me perguntando o que aconteceria se você o alimentasse com as Diretrizes de classificação de qualidade do Google, o Guia de primeiros passos de SEO e outras documentações e depois o deixasse percorrer o conteúdo para ver se consegue identificar áreas que poderiam ser melhorou e por quê.

Jóia sapo gritando

Talvez seja possível criar uma joia que pegue os dados de rastreamento do site Screaming Frog, identifique problemas específicos e gere um relatório estruturado. Por exemplo, ele pode identificar redirecionamentos internos encadeados, identificar redirecionamentos internos causados por links para a página errada, erros 404 internos devem sempre ser corrigidos e isso pode gerar rapidamente a origem do erro 404 em um relatório estruturado. A gema Screaming Frog pode coletar dados de URLs com títulos duplicados e, usando algumas regras, determinar se o título precisa ser alterado ou se o conteúdo precisa ser desindexado, mesclado ou simplesmente atualizado.

Uma joia para SEO de conteúdo

Há muitas maneiras pelas quais um erro de conteúdo pode ocorrer. Crie uma joia que defina o tópico de toda a página e, em seguida, analise os títulos para ver se eles são gerais o suficiente, se o primeiro título é específico o suficiente e se os parágrafos seguintes estão agrupados em partes significativas que são destacadas com títulos relacionados que refletem o subtópico. Você pode até criar uma regra para sugerir a reorganização dos parágrafos para que os parágrafos que estão fora do contexto possam ser movidos para a seção do artigo que contém esse contexto.

Avaliação de conteúdo de imagens

Os humanos consomem conteúdo principalmente com os olhos e ouvidos. Uma página da web oferece algo para ler, mas isso não é o mesmo que receber conteúdo na forma de imagens, para o qual os olhos e o cérebro humanos estão literalmente programados. O conteúdo foi aprimorado com imagens Cientificamente comprovadoAs imagens ajudam todos os leitores a compreender o texto. Imagens também são conteúdos que refletem o tema da página, outro motivo para adicionar imagens apropriadas ao artigo. As imagens são importantes para SEO e o Gem pode ajudar editores e especialistas em SEO a analisar o conteúdo para entender quais imagens são importantes para adicionar ao conteúdo.

Gem pode ser treinado para revisar conteúdo e sugerir imagens úteis. Se um percentual for indicado no texto, ele pode sugerir uma visualização que ajude o leitor a visualizar esse percentual e obter um efeito cascata desses dados para que sejam compreendidos. Se a mensagem do conteúdo é que o produto vai melhorar a vida do consumidor, ele pode sugerir uma imagem que mostre o quanto ele está satisfeito com o produto ou serviço.

Casos de uso do Google

O Google forneceu exemplos de como as Gems podem ser usadas em ambientes comerciais e profissionais. Embora nenhum dos exemplos esteja diretamente relacionado ao SEO, eles dão uma ideia de como ele pode ser utilizado.

- Ajuda de codificação:

Gems pode atuar como um assistente de codificação que pode se concentrar em uma necessidade específica, como depurar código ou fornecer sugestões de melhorias. - Planejamento de carreira:

Um profissional de planejamento de carreira pode criar uma joia para atuar como coach de carreira, que pode fornecer conselhos e planos de carreira personalizados. - contente

Gem pode fornecer ideias aos escritores, melhorar o conteúdo e fornecer feedback como um especialista em redação.

Por exemplo, as pedras de Gêmeos podem ser comparadas a uma sacola de ferramentas. Cada ferramenta é especializada em algo diferente, como furadeira, chave de fenda e martelo.

Efeito de pedras preciosas

As gemas são um recurso útil para os usuários do Gemini porque eles podem não precisar mais assinar um serviço que fornece assistência de IA para qualquer tarefa. Isso pode ser uma má notícia para as empresas de SaaS que oferecem criação de conteúdo de IA e outros serviços, mas é uma boa notícia para as empresas porque permitirá que os usuários façam mais e melhor.

De acordo com o anúncio do Google:

“Com o Gems, você pode criar uma equipe de especialistas para ajudá-lo a pensar em um projeto difícil, debater ideias para um próximo evento ou escrever a legenda perfeita para uma postagem nas redes sociais. Seu Gem também pode lembrar um conjunto detalhado de instruções para ajudar. você economiza tempo em tarefas chatas, repetitivas ou difíceis.”

Este novo recurso pode fazer com que valha a pena tentar a inscrição no Google Gemini devido à sua capacidade de causar um impacto positivo nas configurações comerciais e pessoais.

Leia o anúncio do Google

Novidade no Gemini: joias personalizadas e criação aprimorada de imagens com Imagen 3

Imagem em destaque da Shutterstock/Cast Of Thousands

“Entusiasta de viagens ruins. Viciado em internet nojento e vil. Álcool sem motivo.

Tech

Vazamentos sobre planos de anúncio do PS5 Pro e design de dispositivos

A atualização de meia geração do PlayStation 5 será anunciada nas próximas semanas.

Usuário do Dealabs billbil-kunA Sony, que tem um longo histórico de vazamento de próximos jogos e dispositivos, diz que o novo console se chamará PS5 Pro.

Dizem que será anunciado “muito em breve” com o anúncio oficial agendado para a primeira quinzena de setembro.

Eles também alegaram ter acesso ao design da embalagem do PS5 Pro, mas como não podem compartilhar imagens protegidas por direitos autorais, desenharam um esboço do design.

De acordo com a imagem, o design do novo aparelho será semelhante ao do PS5 Slim, e permanecerá na cor branca.

A principal diferença é a adição de três linhas pretas no meio do controle, diferenciando-o de outros modelos PS5.

O relatório também observa que o PS5 Pro parece ser um pouco mais grosso que o PS5 Slim, mas observa que o design dos painéis frontais significa que ainda pode ser compatível com os painéis frontais do PS5 Slim atual.

A única coisa que billbil-kun ainda não pode confirmar é se o PS5 Pro terá unidade de disco, porque a imagem que eles receberam mostra o PS5 Pro sem unidade de disco.

Portanto, não está claro se haverá dois modelos do PS5 Pro – um com drive de disco e outro sem – ou se será apenas uma edição digital com opção para os jogadores adquirirem um disco separadamente (como é o caso do PS5 Pro). apenas o PS5 Slim digital).

Uma teoria apresentada por billbil-kun é que o console pode ser enviado sem unidade de disco para manter os custos baixos.

O relatório também diz que o PS5 Pro virá com o mesmo controlador DualSense branco padrão que já acompanha os modelos PS5 original e Slim.

As especulações vêm aumentando há algum tempo sobre as especificações internas do PS5 Pro, algo que o relatório de billbil-kun não lançou nenhuma luz nova.

Em abril, YouTuber Moore's Law is Dead vazou documentos oficiais da Sony explicando as especificações do dispositivo, que foram retirados da rede de desenvolvedores da Sony Interactive Entertainment.

O documento foi verificado por outros sites, incluindo o IGN, e depois removido pela Sony por violação de direitos autorais, acrescentando ainda mais credibilidade à sua autenticidade.

O vídeo indicou que a CPU do PS5 Pro será semelhante à do PS5 padrão, mas o novo dispositivo contará com um “Modo de alta frequência da CPU” que aumenta a CPU em 10% para 3,85 GHz, mas reduz o desempenho da CPU. Como resultado, os gráficos caíram cerca de 1%.

A GPU em si terá 33,5 teraflops de potência contra os 10,28 teraflops do PS5, mas isso não significa que será três vezes mais poderosa.

como Borda Conforme observado na época, as mudanças na arquitetura da AMD significaram que era difícil comparar diretamente os teraflops entre o PS5 e o PS5 Pro, e a comparação está na verdade mais próxima de 10,28 versus cerca de 17 teraflops (na verdade, documentos vazados pela Lei de Moore está morta sugerem que “A renderização é aproximadamente 45% mais rápida.”

“Entusiasta de viagens ruins. Viciado em internet nojento e vil. Álcool sem motivo.

Tech

Lançamento físico da Castlevania Dominus Collection confirmado, pré-encomendas abertas no próximo mês

Após o anúncio surpresa de ontem e a revelação da coleção Castlevania Dominus, a Limited Run Games confirmou hoje que está lançando uma versão física do jogo.

A coleção, que inclui Dawn of Sorrow, Portrait of Ruin e Order of Ecclesia, estará disponível para pré-encomenda em Site de jogos de corrida limitada de 13 de setembro. Convenientemente, você terá o direito de escolher entre três capas para ter sua entrada favorita na frente e no centro (ou isso, ou terá que pagar o triplo).

Além disso, a Limited Run confirmou que uma edição de colecionador também está a caminho. Teremos que ficar atentos para mais informações sobre este lançamento nos próximos meses, mas imaginamos uma coleção particularmente deliciosa.

Quem mal pode esperar para começar a coleção pode adquirir a versão digital do Trocar eShop Agora para £ 19,99.

“Entusiasta de viagens ruins. Viciado em internet nojento e vil. Álcool sem motivo.

-

Economy3 anos ago

O bitcoin pode chegar a US $ 37.000, mas o trader afirma que o preço do bitcoin será maior ‘Um número que você não consegue entender’

-

sport3 anos ago

Os Nets estão tentando adquirir Kevin Love dos Cavaliers, Isaiah Hartenstein

-

Tech2 anos ago

Mike Frasini, presidente da Amazon Games, deixa o cargo

-

science3 anos ago

Astrofísicos podem ter encontrado um buraco negro de massa intermediária na galáxia de Andrômeda

-

science2 anos ago

Rússia ameaça sequestrar o telescópio espacial alemão

-

science2 anos ago

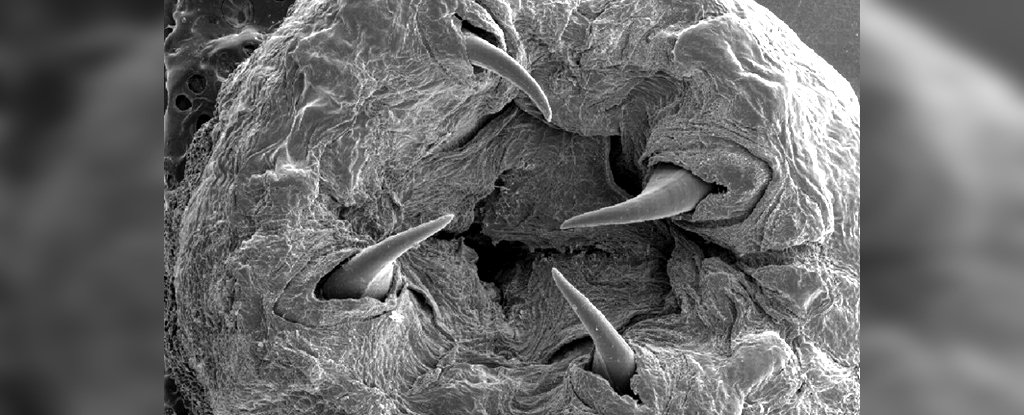

Finalmente sabemos como a lagarta do pesadelo cria presas de metal

-

Tech8 meses ago

ZOTAC confirma que quatro dos nove modelos Geforce RTX 40 SUPER terão preço MSRP

-

sport1 ano ago

USMNT empata com a Jamaica na primeira partida da Copa Ouro da CONCACAF: o que isso significa para os Estados Unidos